* 所有相关信息仅技术学习调研,不公开任何侵犯公司价值信息,若有侵犯,请联系删除

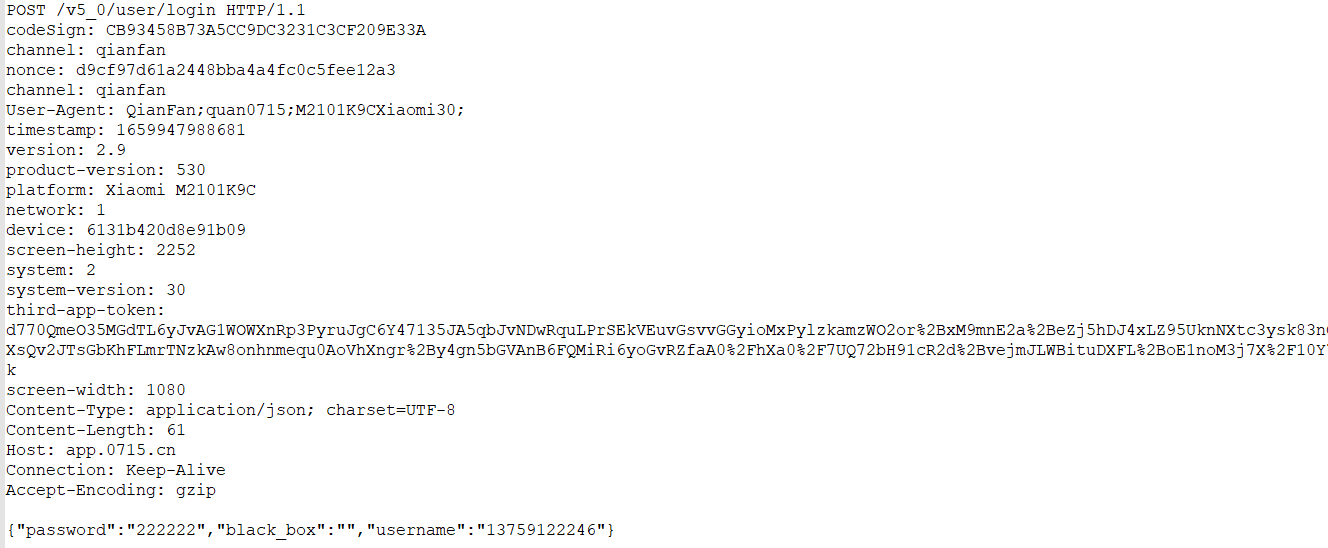

分析请求-

存在加密 nonce codeSign third-app-token

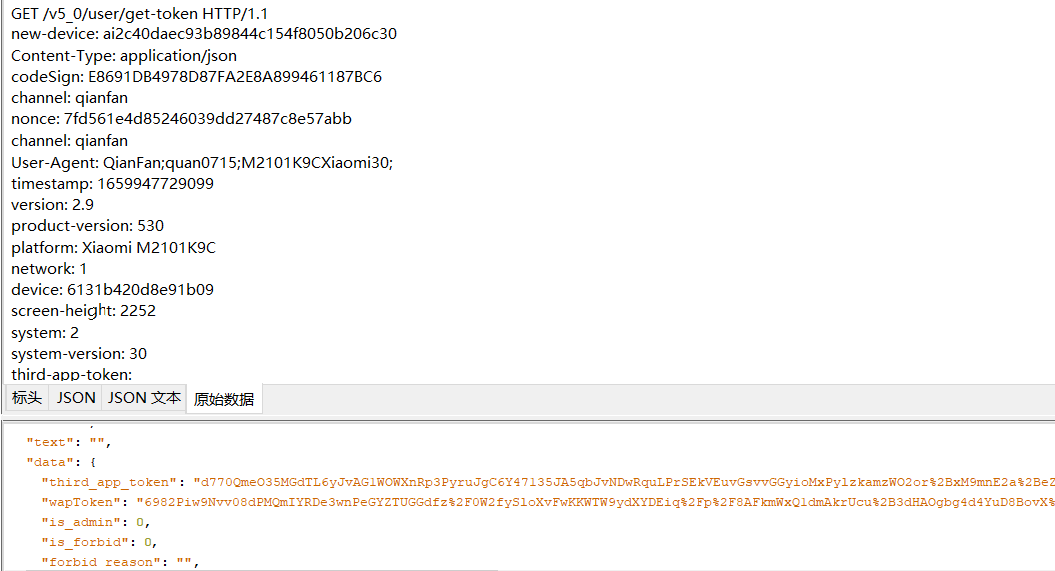

third-app-token 通过请求获取

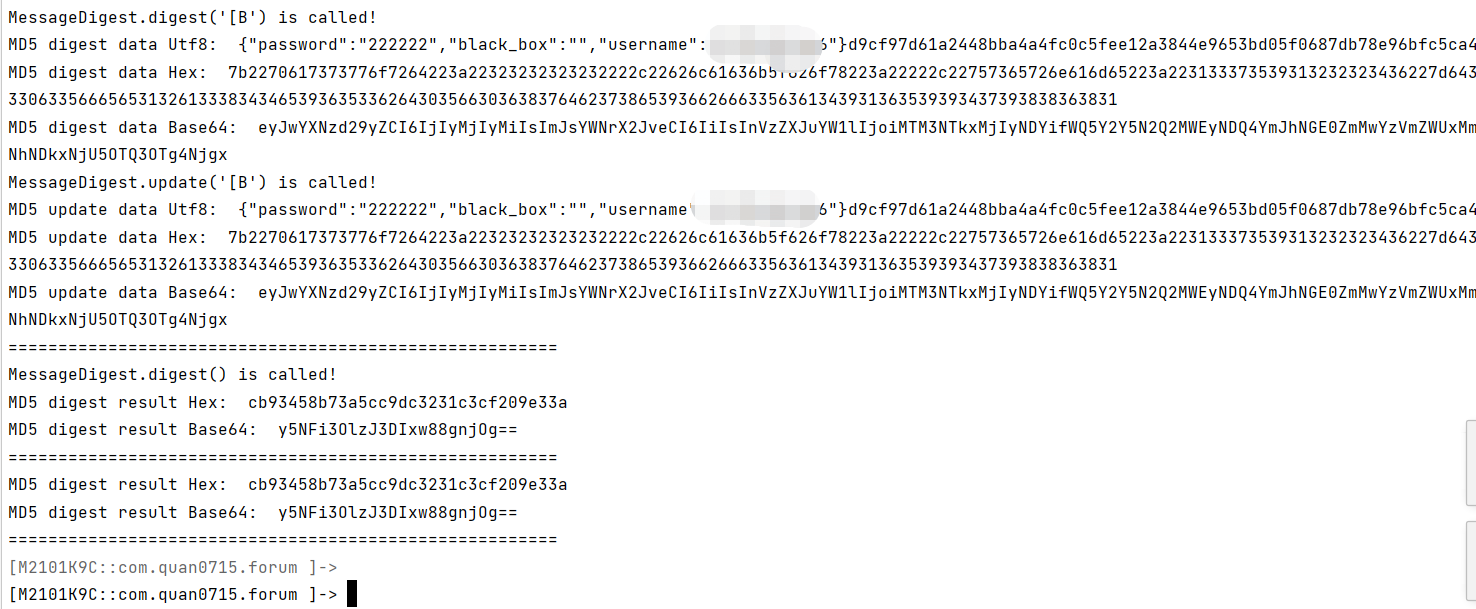

hook 关键代码

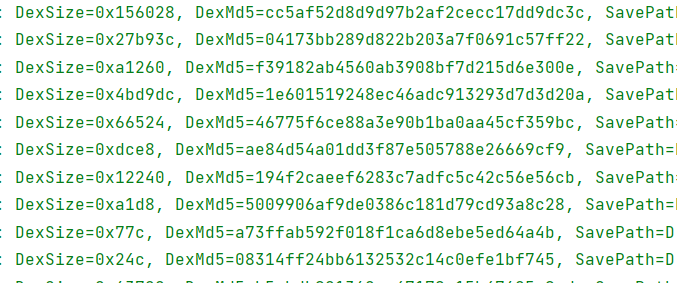

得到加密参数 分析 data md5 则是 codeSign 值

![]()

data参数拼接字符串分析

![]()

![]()

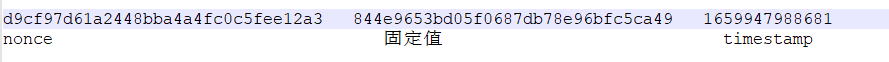

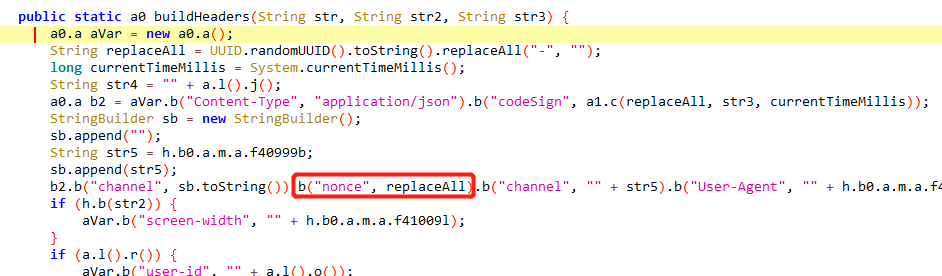

nonce分析

通过脱壳

定位nonce位置

![]()

发现nonce是随机生成

整个加密算法还原过程完成

* 所有相关信息仅技术学习调研,不公开任何侵犯公司价值信息,若有侵犯,请联系删除